Sicherheitslösungen: Schutz vor Datenverlust und Fremdzugriff

Unternehmen, mögen sie auf noch so gesunden Füssen stehen,

haben sich in den letzten beiden Jahrzehnten zunehmend in eine neue Abhängigkeit

begeben: Ohne EDV/ICT läuft heute gar nichts mehr. Dabei liegt

das Risiko nicht so sehr bei der Hard- und Software; diese lässt

sich im Falle einer Störung verhältnismässig leicht auswechseln

im Vergleich zu den auf diesen Systemen gespeicherten Daten. Ein Verlust

dieser Informationen kann unter Umständen drastische Folgen haben,

die im schlechtesten Fall bis hin zum Konkurs des betroffenen Unternehmens

reichen können.

Aus diesem Grund betreibt jede verantwortungsvolle Firma eine Datensicherung

in irgendeiner Form.

Der Mensch ist die grösste Schwachstelle in einem Unternehmen. Unzählige

Angriffe werden überhaupt erst durch das Fehlverhalten von Mitarbeitern

ermöglicht. Konsequenterweise müssen in einem Sicherheitskonzept

nicht nur die Schnittstellen zum Internet berücksichtigt werden,

sondern insbesondere auch Massnahmen im internen Netz; beispielsweise grosse Risiken sind heute die Smartphones und USB-Sticks.

Eine Policy sollte regeln, was den Angestellten erlaubt ist und was nicht.

Datensicherung und Datenschutz

Daten gehen häufig durch menschliches Versagen verloren.

Darüber hinaus können Hardware und Software einfach unerwartet

ausfallen. Betriebssysteme können versagen oder Schadprogramme (Malware) können sich einnisten,

das kann zu Funktionsstörungen, Datenüberschreibung oder sogar Datenverschlüsselung durch Erpresser-Malware (Lösegeld-Vorderung) führen.

Spannungsschwankungen in der Stromzufuhr oder Blitzeinschläge beschädigen

manchmal die Computerausstattung. Dabei kann der Motor oder die Elektronik

einer Festplatte durchbrennen und den Zugang zu den Daten verhindern, oder die Festplatte versagt einfach. Feuer und Wassereinwirkungen bedeuten

eine weitere Gefahrenquelle.

Ursachen für Datenverlust sind (Quelle: Kroll Ontrack)

- 59% Hardwareprobleme

- 26% Anwenderfehler

- 9% Softwarefehler

- 2% Malware (Schadprogramme)

- 2% Naturkatastrophen

- 2% Sonstiges

Datenschutz betrifft Personendaten. Er will den Betroffenen davor schützen, dass unnötige,

unvollständige oder gar unrichtige Daten ein falsches Bild seiner Person

entstehen lassen. Datenschutz steht für die Idee, dass jeder Mensch grundsätzlich

selbst entscheiden kann, wem wann welche seiner persönlichen Daten zugänglich sein sollen.

Die Bedeutung des Datenschutzes ist seit der Entwicklung der Digitaltechnik (Mitte der 1940er-Jahre) stetig gestiegen,

weil Datensicherheit, Datenhaltung, Datenverarbeitung, Datenerfassung, Datenweitergabe und Datenanalyse immer einfacher werden.

Technische Entwicklungen wie Internet, E-Mail, Mobiltelefonie, Videoüberwachung und elektronische

Zahlungsmethoden schaffen neue Möglichkeiten zur Datenerfassung. Datenschutzmassnahmen sollen auch verhindern,

dass vertrauliche Daten verbreitet werden. Jeder Bürger hat das Recht auf Einsicht und Berichtigung seiner persönlichen Daten.

Dieser Entwicklung steht eine gewisse Gleichgültigkeit grosser Teile der Bevölkerung gegenüber,

in deren Augen der Datenschutz keine oder nur geringe praktische Bedeutung hat.

Interesse an personenbezogenen Informationen haben sowohl staatliche Stellen als auch private Unternehmen.

Datenschutzmassnahmen sollen wirksam verhindern, dass personenbezogene Daten durch die

elektronischen Möglichkeiten verbreitet werden.

Datensicherung will ein Unternehmen vor Verlust ungewollter Veränderung, Diebstahl oder

Fälschung der Daten schützen. Der plötzliche Verlust grosser Datenmengen

kann schwerwiegende Konsequenzen für ein Unternehmen und seine Kunden haben.

Trotz dieses grundsätzlichen Gegensatzes stehen Datenschutz und Datensicherung

insofern in enger Beziehung, als die Datensicherungmassnahmen gleichzeitig

auch Grundlage für den Datenschutz sind.

Das eigentliche Problem der Datensicherung ist darin zu erblicken,

dass die Daten durch eine unvorstellbar grosse Menge von Einflüssen

verändert, beschädigt oder verlorengehen können. Da infolge der Informationsunsicherheit

letztlich nicht gesagt werden kann, wo und wie fehlerhafte Einwirkungen

auf Daten eintreten, gibt es auch keine endgültige Gewissheit darüber,

dass keine Fehler bei der Datenverarbeitung auftreten. Die Anzahl und

die Arten von Datensicherungsmassnahmen sind deshalb nahezu unübersehbar.

Sie müssen aber jeweils auf den spezifischen Vorgang bzw. Träger der Daten zugeschnitten sein.

Backup-Lösung

Wir empfehlen dringend ein Backup-Lösung für Ihre wertvollen Daten!

Was ist ein Backup? Verfahren zur Datensicherung bei dem regelmässig

Kopien der Daten angelegt werden, damit diese im Falle eines Datenverlustes

rekonstruiert werden können.

Bei eventuellem Datenverlust ohne Sicherheitskopie, könnte das existentielle

Folgen für den zukünftigen Verlauf Ihres Unternehmens mit sich ziehen.

Dazu gehört eine Backup-Strategie, um regelmässig wertvolle Daten zu sichern.

Anti-Malware-/Antivirus-Schutz

Wir empfehlen dringend ein Antivirus-Lösung einzusetzen!

Was ist ein Computer-Virus? Der Begriff Virus (lat. giftiger Saft/Schleim) ist aus der Biologie entnommen. Hier wird das Virus als Mikroorganismus bezeichnet,

der auf lebende Wirtszellen angewiesen ist und diese dazu benutzt, sich zu vermehren. Genau diese Eigenart der biologischen Viren findet sich nun auch bei Computer-Viren.

Computerviren sind die älteste Art von Malware und sind von Menschen geschrieben. Der Begriff Computer-Virus wurde erstmals 1981 von Prof. Len Adleman benutzt,

als dieser mit dem jungen Doktoranden Fred Cohen an der University of Southern California über die Möglichkeit von sich selbst reproduzierenden Programmen diskutierte.

Cohen, der heute als Entdecker der Computer-Viren gilt, hatte damals eine spezielle Form von Programmen geschrieben und dabei diejenigen untersucht, die in der Lage waren

sich selbst zu reproduzieren, indem sie Kopien von sich in andere Programme einfügten und sich damit fortpflanzten.

Ein Computer-Virus ist also kein eigenständig lauffähiges Programm. Es infizieren andere Wirts-Programme durch einbinden

einer Kopie von sich selbst. Jedes infizierte Programm kann sich danach ebenfalls wie ein Virus verhalten und die Infektion weiter ausbreiten.

Jedoch fast immer enthalten Computerviren auch einen Programmteil der Schaden verursacht.

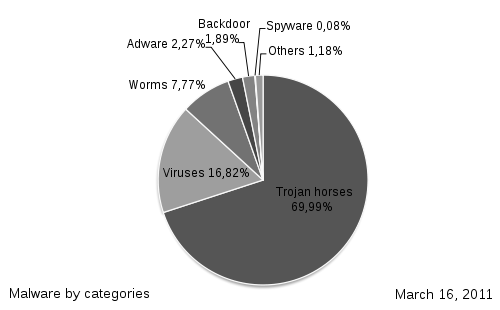

Nicht nur Viren richten Schaden an. Es gibt auch weitere Stör- oder Schadprogramme,

die den Anwender an der Arbeit hindern oder arglistig täuschen. Sie werden heute alle unter der Bezeichnung

Schadprogramme oder

Malware zusammengefasst. Würmer, Trojanische Pferde, Logische Bomben, Java-Applets,

Active-X Controls etc. gehören dazu.

Heutzutage sind Computerviren weitgehend von Trojanischen Pferden verdrängt worden.

Computerviren sind nur noch in Nischen von Bedeutung.

Trojanische Pferde sind im Gegensatz zum Computervirus aber eigenständig lauffähige Programme (benötigen also kein Wirtsprogramm), die einem Benutzer eine Normalität vortäuschen und die gewünschte Funktion

scheinbar korrekt ausführen. Sie enthalten aber noch weitere, beabsichtigte Schadensaufgaben.

Aber ein Programmierfehler, der eventuell zu Datenverlusten führen kann, ist nicht als Trojanisches Pferd zu bezeichnen.

Erst die Absicht des Entwicklers, einen störenden Nebeneffekt zu erziehlen, wir als Trojanisches Pferd bezeichnet.

Schadprogramme in E-Mail-Dateianhängen werden immer seltener, während die Angriffe über das Web zunehmen.

Dabei werden Sicherheitslücken eines Internet-Browsers und Webservers ausgenutzt. In vielen Fällen werden von den Angreifern gezielt Webseiten ohne Wissen der Betreiber manipuliert,

etwa indem bekannte Schwachstellen bei verbreiteten Webanwendungen genutzt werden. Danach genügt allein der blosse Aufruf einer solchen Webseite auch ohne irgendwelche Aktionen

seitens des Benutzers, damit sich dadurch die Schadsoftware automatisch und unbemerkt auf seinen Computer herunterlädt. Diese Methode nimmt seit 2007 ständig zu und hat

mittlerweile E-Mail als Hauptverbreitungsmethode für Schadsoftware verdrängt.

Ausserdem kommt der Einsatz von Rootkit-Techniken zum Verstecken der Schädlinge immer häufiger vor.

Laut dem kalifornischen Malware-Spezialisten Kindsight Security waren 2012 in Deutschland durchschnittlich 13% der privaten Rechner durch Malware infiziert.

Zum Schutz vor ungewollten Angriffen über das Web hilft es, immer die aktuelle Version des Internet-Browsers zu verwenden, Browser-Plugins

wie Adobe Flash oder Adobe Reader und auch die Java-Laufzeitumgebung (JRE)

auf dem neuesten Stand zu halten oder gleich zu deaktivieren.

Falls Sie vermuten, dass Ihr PC oder Server von Malware befallen wurde, fahren Sie ihn sofort herunter und rufen Sie uns an!

Firewall

Wir empfehlen dringend eine Hardware-Firewall, falls sie über einen Breitbandanschluss oder eine Standleitung

ans Internet angeschlossen sind!

Eine Firewall ist grundsätzlich eine Zutrittskontrolle zu einem durch die Firewall geschützten Bereich.

Vorwiegend werden Firewalls dazu verwendet das Firmennetzwerk (LAN) von externen

Bedrohungen wie Hacker davon abzuhalten, an Ihre wertvollen Daten heranzukommen.

Verschlüsselung (Kryptographie)

Wir empfehlen vertrauliche Daten vor der Übertragung per E-Mail zu verschlüssen.

Auch vertrauliche Daten auf Ihrem Server, PC und vor allem auf Ihrem Notebook sollten verschlüsselt abgelegt werden!

Wenn Sie Ihren Server, PC oder das Noebook entsorgen müssen, lassen Sie Ihre unverschlüsselten Daten darauf

von Ihrem IT-Dienstleister schreddern, damit Ihre Daten nicht beim Recycling in falsche Hände geraten und auch von neugierigen Augen geschützt bleiben!

Der Wunsch nach der Sicherung einer schriftlich übermittelten Nachricht gegen Mitlesen oder ihre Verfälschung

durch unbefugte Dritte ist so alt wie das Schreiben selbst. Die Übermittlung einer E-Mail ist so vertraulich wie das Versenden einer Postkarte!

E-Mails signieren und verschlüsseln mit Outlook 2013. Hier eine kleine Video-Einführung, dauert ca. 19 min

USV-Lösungen (unterbrechungsfreie Stromversorgung)

Wir empfehlen dringend eine (USV, UPS) für Ihren Server und

teilweise auch für die Arbeitsstationen zu verwenden!

Die USV ist die zuverlässigste und kostengünstigste Methode, die Lebensdauer

und Produktivität Ihres Systems zu erhöhen.

Es wird oft gesagt, dass es zwei Arten von Computerbenutzern gibt: Jene,

die Daten aufgrund von Stromproblemen verloren haben, und jene, denen

das noch bevorsteht.

Innerhalb von 3 Monaten sind die in einem neuen Computer gespeicherten

Daten oft mehr wert als der Computer selbst. Bei einem File-Server eines

Netzwerks kann dies bereits innerhalb von wenigen Tagen der Fall sein.

USV ist der beste Schutz gegen Überspannungen und Unterspannungen aus

dem öffentlichen Stromversorgungsnetz und versorgen das Computersystem

mit Strom der erforderlichen Güte und Konstanz, bei Stromausfall wird

das System mit Batteriestrom weiter versorgt.

Die USVs sind günstiger, als Sie denken, und bieten kompletten Stromversorgungsschutz, inklusive Mehrphasen- Überspannungsschutz,

Störungsfilter und sofortiger Batteriestromversorgung. Eine minimale Investition, und Sie haben eine preiswerte Stromschutzlösung.